SQL Injection là gì?

SQL Injection (SQLi) là một kỹ thuật tấn công lợi dụng lỗ hổng trong các ứng dụng web để thao tác hoặc truy xuất dữ liệu từ cơ sở dữ liệu SQL. Bằng cách chèn các lệnh SQL đặc biệt vào trường nhập liệu, kẻ tấn công có thể thực thi các lệnh nhằm truy xuất dữ liệu, xóa hoặc thay đổi dữ liệu nhạy cảm.

Ví dụ, một hacker có thể chèn một câu lệnh SQL vào một form đăng nhập để đánh cắp dữ liệu người dùng hoặc thậm chí có thể nâng quyền truy cập, giả mạo tài khoản quản trị viên, từ đó phá hủy hoặc chiếm quyền kiểm soát toàn bộ hệ thống.

Cách thức hoạt động của SQL Injection

Hãy tưởng tượng bạn đang ở một phiên tòa, nơi một người tên Bob điền vào giấy tờ với nội dung “Bob được tự do đi”. Khi thẩm phán đọc to “Bob được tự do đi”, viên cảnh sát đã thả Bob ra mà không biết rằng đó là một lệnh giả mạo do chính Bob tạo ra.

SQL Injection hoạt động theo cách tương tự. Thay vì nhập dữ liệu thông thường vào một trường trong form, kẻ tấn công có thể chèn câu lệnh SQL nhằm thực thi những hành vi không mong muốn.

Ví dụ về truy vấn SQL thông thường:

studentId = getRequestString("studentId");

lookupStudent = "SELECT * FROM students WHERE studentId = " + studentId;

Trong một trang web yêu cầu người dùng nhập mã sinh viên, nếu người dùng nhập “117”,

![]()

câu lệnh SQL sẽ tìm kiếm sinh viên với mã sinh viên là 117:

SELECT * FROM students WHERE studentId = 117;

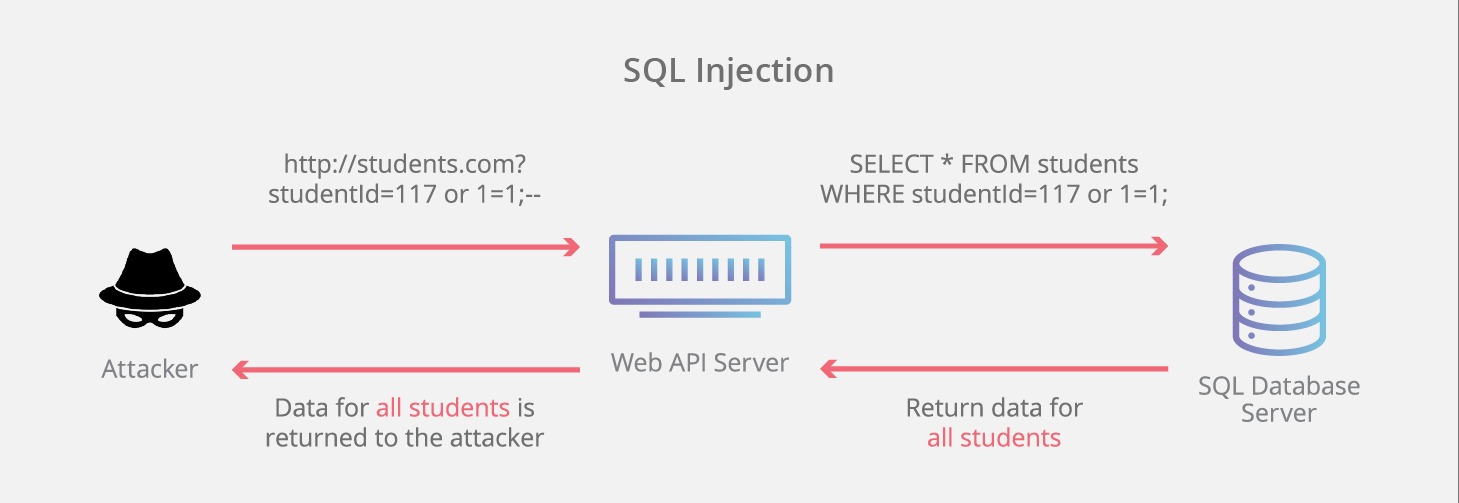

Ví dụ về truy vấn SQL Injection:

Nếu kẻ tấn công nhập vào trường mã sinh viên một câu lệnh như:

SELECT * FROM students WHERE studentId = 117 OR 1=1;

Câu lệnh này sẽ trả về toàn bộ dữ liệu trong bảng “students”, vì điều kiện “1=1” luôn đúng.

![]()

Các công cụ phổ biến để thực hiện SQL Injection

Các công cụ tự động có thể quét các trang web để tìm kiếm các form dễ bị tấn công và chèn các truy vấn SQL độc hại để khai thác cơ sở dữ liệu. Điều này đặc biệt nguy hiểm khi các nhà phát triển không thực hiện đầy đủ các biện pháp bảo mật.

SQL Injection dễ thực hiện nhưng may mắn thay, cũng có những phương pháp đơn giản để phòng tránh nếu các thực tiễn phát triển phần mềm được tuân thủ một cách chặt chẽ.

Cách ngăn chặn tấn công SQL Injection

-

Sử dụng Prepared Statements (truy vấn có tham số hóa): Cách này buộc các nhà phát triển phải định nghĩa trước các câu lệnh SQL và chỉ cho phép các tham số cụ thể được truyền vào. Điều này giúp tách biệt dữ liệu nhập vào và mã lệnh SQL, ngay cả khi dữ liệu có chứa mã độc.

-

Escape tất cả đầu vào của người dùng: Khi viết SQL, có những ký tự đặc biệt như

*(đại diện cho tất cả) hoặcOR(điều kiện logic). Để ngăn kẻ tấn công chèn các ký tự này vào các trường nhập liệu, cần phải mã hóa chúng để cơ sở dữ liệu xử lý chúng như đầu vào thông thường. -

Sử dụng Stored Procedures: Mặc dù không phải là chiến lược bảo mật toàn diện, nhưng Stored Procedures có thể giúp hạn chế quyền truy cập vào các bảng dữ liệu khác và giảm nguy cơ tấn công SQL Injection.

-

Thực thi nguyên tắc Least Privilege: Hạn chế quyền của các tài khoản truy vấn SQL đến mức thấp nhất cần thiết. Ví dụ, tài khoản thực hiện truy vấn SQL không nên có quyền quản trị hệ thống.

Tấn công SQL Injection phức hợp là gì?

Kẻ tấn công có thể thực hiện các cuộc tấn công đa chiều, kết hợp SQL Injection với các phương thức khác như tấn công DDoS hoặc chiếm quyền DNS để đánh lạc hướng đội ngũ bảo mật. Điều này tạo điều kiện cho cuộc tấn công SQL Injection lớn hơn.

Cách bảo vệ toàn diện

Việc kết hợp giữa tường lửa ứng dụng web (WAF), các biện pháp giảm thiểu DDoS và bảo mật DNS là phần cốt lõi của chiến lược bảo mật toàn diện. Những công cụ này sẽ giúp giảm thiểu rủi ro từ các cuộc tấn công SQL Injection cũng như các hình thức tấn công khác.

Việc hiểu và phòng tránh tấn công SQL injection là gì là điều cực kỳ quan trọng để đảm bảo an ninh mạng cho doanh nghiệp. Những biện pháp đơn giản như sử dụng truy vấn có tham số hóa hay tuân thủ nguyên tắc least privilege sẽ giúp hệ thống của bạn an toàn hơn trước các cuộc tấn công SQL Injection nguy hiểm.

Nguồn: eKnow Solutions